Λίστα ελέγχου συμμόρφωσης κέντρου κλήσεων

Παραμείνετε σύμφωνα με τη λίστα ελέγχου συμμόρφωσης κέντρου κλήσεων. Μάθετε για την ασφάλεια δικτύου, την προστασία δεδομένων, PCI DSS και άλλα!...

Μια ολοκληρωμένη λίστα ελέγχου ασφάλειας για το κέντρο εξυπηρέτησης κλήσεων ώστε να προστατεύσετε τα δεδομένα των πελατών, να αποτρέψετε παραβιάσεις και να διασφαλίσετε τη συμμόρφωση με τα πρότυπα ασφαλείας.

Είστε σίγουροι ότι το κέντρο εξυπηρέτησης κλήσεών σας είναι ασφαλές; Αν όχι, διαβάστε αυτή τη λίστα ελέγχου ασφάλειας κέντρου εξυπηρέτησης.

Θα συζητήσουμε τα πιο σημαντικά μέτρα ασφάλειας που πρέπει να λάβετε για να προστατεύσετε την επιχείρησή σας. Θα καλύψουμε τα πάντα, από προστασία κωδικών μέχρι κρυπτογράφηση δεδομένων. Ακολουθώντας τις συμβουλές μας, μπορείτε να είστε βέβαιοι ότι το κέντρο σας θα είναι ασφαλές από χάκερ και άλλες εξωτερικές απειλές.

Ένα κέντρο εξυπηρέτησης κλήσεων είναι ένα κρίσιμο τμήμα κάθε επιχείρησης. Είναι η γραμμή ζωής που σας συνδέει με τους πελάτες και τους συνεργάτες σας. Και, όπως κάθε άλλο σημαντικό περιουσιακό στοιχείο, πρέπει να προστατεύεται.

Γι’ αυτό δημιουργήσαμε αυτή τη λίστα ελέγχου ασφάλειας κέντρου εξυπηρέτησης. Θα σας βοηθήσει να εντοπίσετε τυχόν αδύναμα σημεία στην ασφάλεια του contact center σας, καθώς και να παρέχει συμβουλές για το πώς να τα διορθώσετε.

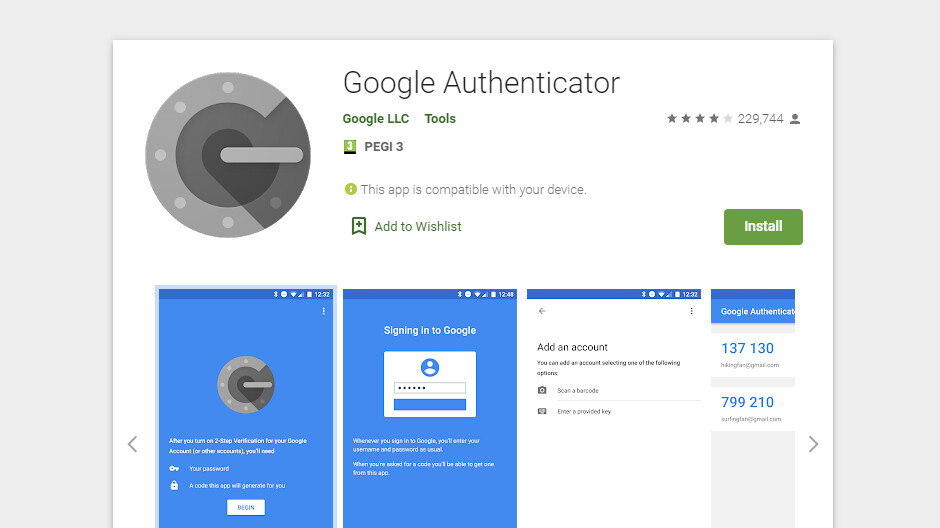

Ισχυρά μέτρα ελέγχου πρόσβασης είναι απαραίτητα για κάθε κέντρο εξυπηρέτησης. Σας βοηθούν να αποτρέψετε μη εξουσιοδοτημένη πρόσβαση στο σύστημά σας και στα δεδομένα σας. Ο έλεγχος ταυτότητας πολλαπλών παραγόντων, το single sign-on και ο έλεγχος πρόσβασης βάσει ρόλου είναι εξαιρετικές επιλογές.

Ο έλεγχος ταυτότητας πολλαπλών παραγόντων προσθέτει επιπλέον επίπεδο ασφάλειας. Έτσι, γίνεται πιο δύσκολη η πρόσβαση των χάκερ στο σύστημά σας.

Ένα σύστημα ελέγχου ταυτότητας πολλαπλών παραγόντων απαιτεί από τους χρήστες να παρέχουν περισσότερα από ένα στοιχεία ταυτοποίησης. Το single sign-on επιτρέπει στους χρήστες να συνδέονται με ένα σύνολο διαπιστευτηρίων αντί για πολλά. Ο έλεγχος πρόσβασης βάσει ρόλου περιορίζει τους χρήστες μόνο στα σημεία και τα δεδομένα που χρειάζονται.

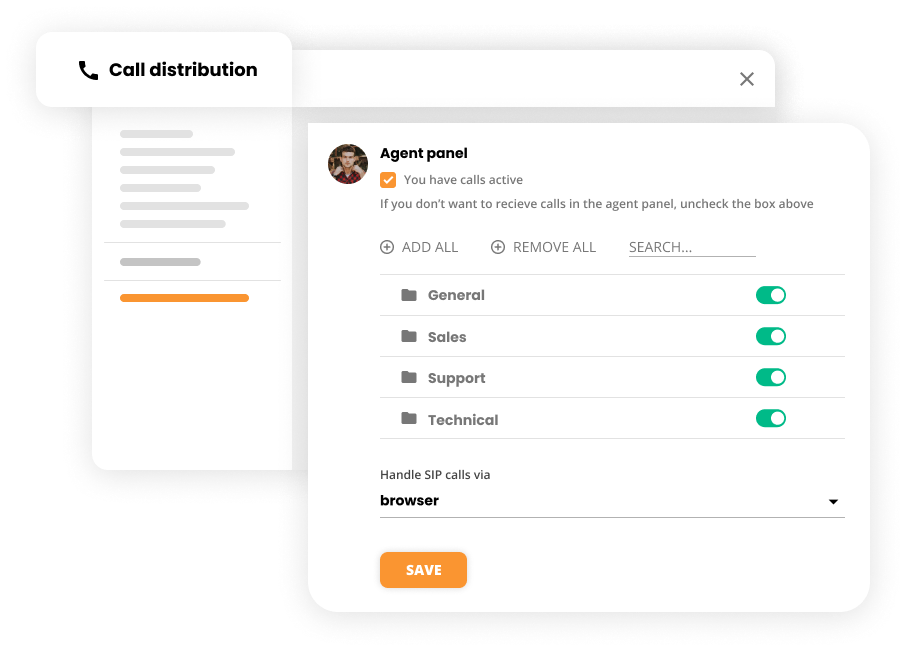

Οι εκπρόσωποι εξυπηρέτησης πελατών έχουν πρόσβαση σε ευαίσθητα δεδομένα πελατών. Για αυτό είναι σημαντικό να περιορίζετε τα επίπεδα πρόσβασης στα δικαιώματά τους.

Βοηθά στην αποτροπή μη εξουσιοδοτημένης πρόσβασης σε ευαίσθητα δεδομένα και στην αποφυγή διαρροής δεδομένων εκτός εταιρείας.

Περιορίστε την πρόσβαση σε συγκεκριμένες περιοχές του κέντρου. Περιορίστε τη διάρκεια παραμονής του agent σε κάθε περιοχή. Παρακολουθήστε τη δραστηριότητα των agents και επισημάνετε ύποπτη συμπεριφορά.

Η τακτική αλλαγή κωδικών πρόσβασης είναι ένα βασικό μέτρο ασφαλείας.

Η τακτική αλλαγή κωδικών βοηθά στην αποτροπή μη εξουσιοδοτημένης πρόσβασης. Προστατεύει και τα δεδομένα σε περίπτωση που κάποιος κωδικός διαρρεύσει ή κλαπεί.

Μπορείτε να χρησιμοποιήσετε εργαλείο διαχείρισης κωδικών που δημιουργεί και αποθηκεύει κωδικούς για εσάς. Μπορείτε επίσης να ορίσετε δικό σας πρόγραμμα αλλαγής κωδικών. Για παράδειγμα, να απαιτείται αλλαγή κάθε 30 ημέρες. Επίσης, οι προεπιλεγμένοι κωδικοί θα πρέπει να αλλάζονται άμεσα.

Κάθε πότε πρέπει να αλλάζονται οι κωδικοί; Οι περισσότεροι ειδικοί συστήνουν κάθε 3 έως 6 μήνες. Αν έχετε ευαίσθητες πληροφορίες, ίσως χρειάζεται συχνότερα.

Σε περίπτωση παραβίασης ασφάλειας, δεν θέλετε να βρεθείτε χωρίς πρόσβαση στα αρχεία καταγραφής ή στις IP διευθύνσεις .

Η πρόσβαση σε ιστορικό logs και IP βοηθά στον εντοπισμό της πηγής του προβλήματος και την αποτροπή επανάληψης.

Χρησιμοποιήστε ασφαλή cloud υπηρεσία που αποθηκεύει logs και IP. Έτσι έχετε πρόσβαση από παντού και σωστή αποθήκευση. Μπορείτε επίσης να χρησιμοποιήσετε λύση on-premises, αλλά είναι πιο ακριβή.

Ένας από τους συχνότερους τρόπους διείσδυσης κακόβουλου λογισμικού είναι μέσω προγραμμάτων που εγκαθίστανται χωρίς τη γνώση του χρήστη.

Σας επιτρέπει να αποτρέψετε μη εξουσιοδοτημένη πρόσβαση και προστατεύει την εταιρεία από ευθύνη αν εγκατασταθεί πρόγραμμα με κακόβουλο λογισμικό.

Ως διαχειριστής, πρέπει να θέσετε αυστηρούς κανόνες για εγκαταστάσεις σε εταιρικούς υπολογιστές. Οι εργαζόμενοι να εγκαθιστούν μόνο ό,τι είναι απαραίτητο για τα καθήκοντά τους. Όλα τα άλλα να απαγορεύονται.

Επιπλέον, όλα τα προγράμματα να εγκαθίστανται από το IT για να διασφαλιστεί ότι μόνο εξουσιοδοτημένα προγράμματα υπάρχουν. Χρησιμοποιήστε whitelist για επιτρεπτές εφαρμογές και blacklist για μπλοκαρισμένες.

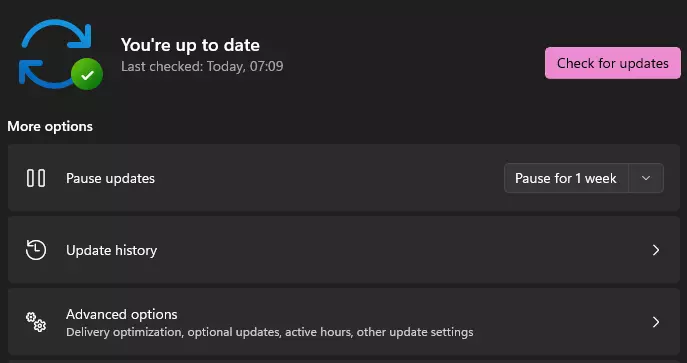

Η τακτική ενημέρωση συστημάτων είναι από τους καλύτερους τρόπους πρόληψης παραβιάσεων.

Οι ενημερώσεις κλείνουν πιθανά κενά ασφαλείας. Επίσης προστατεύουν από νέες απειλές που εμφανίστηκαν μετά την τελευταία ενημέρωση.

Χρησιμοποιήστε αυτόματες ενημερώσεις ή κάντε το χειροκίνητα. Στην περίπτωση αυτή, μην το αμελείτε – δώστε μεγάλη προσοχή.

Ο τακτικός έλεγχος των κανόνων του δικτύου είναι σημαντικός για την ασφάλεια του κέντρου σας.

Βοηθά στον εντοπισμό πιθανών κινδύνων και στη λήψη μέτρων για την αντιμετώπισή τους.

Κάντε τακτικά έλεγχο ασφαλείας στο δίκτυό σας. Αυτό να περιλαμβάνει firewall, access control lists και λοιπές ρυθμίσεις ασφαλείας.

Όλοι οι εργαζόμενοι πρέπει να λαμβάνουν εκπαίδευση για την ασφάλεια και τη συμμόρφωση.

Εξασφαλίζει ότι όλοι γνωρίζουν τους κινδύνους και πώς να προστατεύουν τον εαυτό τους και την εταιρεία.

Δημιουργήστε πρόγραμμα εκπαίδευσης που καλύπτει όλα τα σχετικά θέματα. Να περιλαμβάνει αναγνώριση και αναφορά απειλών, καθώς και τι να κάνουν σε περίπτωση παραβίασης.

Η gamification είναι εξαιρετικός τρόπος να ενθαρρύνετε τους εργαζόμενους να μάθουν για θέματα ασφάλειας και συμμόρφωσης.

Διατηρεί το ενδιαφέρον και το κίνητρο των εργαζομένων για μάθηση βέλτιστων πρακτικών ασφάλειας.

Το LiveAgent προσφέρει χαρακτηριστικά gamification για εκμάθηση θεμάτων ασφάλειας, όπως badges, leaderboards και ανταμοιβές για ολοκλήρωση ενοτήτων.

Η βάση γνώσεων είναι χρήσιμο εργαλείο για τους εργαζόμενους του κέντρου. Πρέπει να διατηρείται ασφαλής για αποτροπή μη εξουσιοδοτημένης πρόσβασης.

Προστατεύει ευαίσθητες πληροφορίες και διασφαλίζει ότι έχουν πρόσβαση μόνο εξουσιοδοτημένοι εργαζόμενοι.

Χρησιμοποιήστε έλεγχο πρόσβασης για το ποιος μπορεί να βλέπει και να επεξεργάζεται τη βάση. Ελέγχετε συχνά το περιεχόμενο για επικαιρότητα και ακρίβεια.

Αν το κέντρο σας διαχειρίζεται συναλλαγές με πιστωτικές κάρτες, πρέπει να διασφαλίσετε ότι τα δεδομένα των κατόχων προστατεύονται.

Βοηθά στην αποτροπή απάτης και προστατεύει τα οικονομικά στοιχεία των πελατών.

Συμμορφωθείτε με τις απαιτήσεις PCI DSS. Αυτό περιλαμβάνει κρυπτογράφηση δεδομένων, χρήση ασφαλών συστημάτων πληρωμών και τακτικό έλεγχο των μέτρων ασφαλείας.

Είναι ζωτικής σημασίας το λογισμικό του κέντρου σας να είναι ενημερωμένο με τα πιο πρόσφατα μέτρα ασφαλείας .

Το λογισμικό κέντρου εξυπηρέτησης πρέπει να είναι συμβατό με τα πιο πρόσφατα μέτρα για την προστασία των δεδομένων του κέντρου σας.

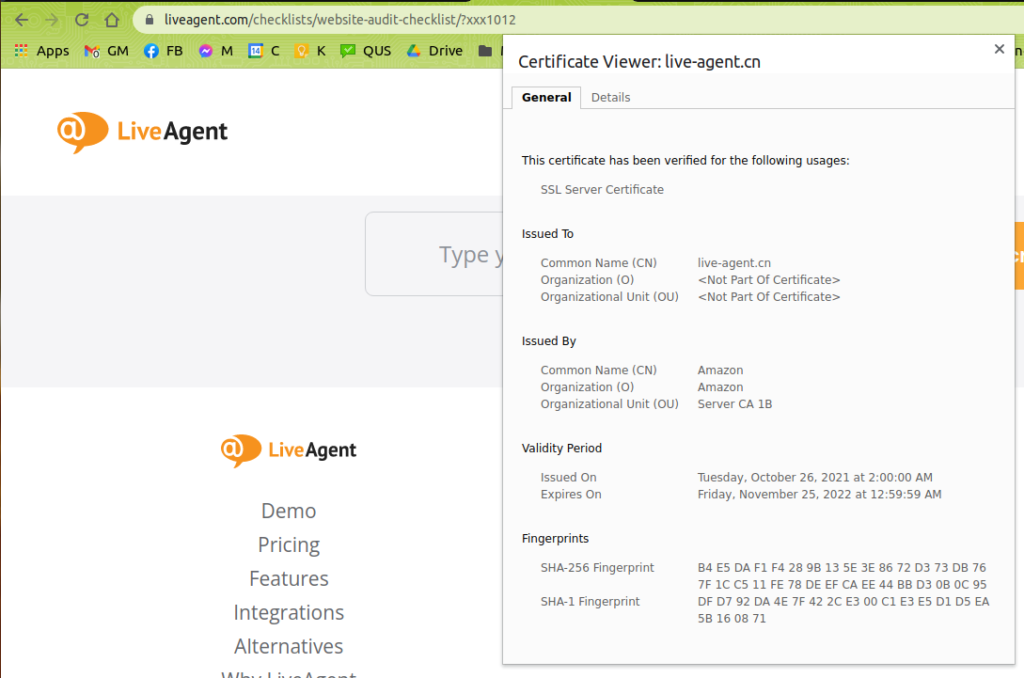

Όταν επιλέγετε λογισμικό κέντρου εξυπηρέτησης , ελέγξτε αν ο πάροχος έχει πιστοποιήσεις συμμόρφωσης. Η ασφάλεια δεδομένων πρέπει να είναι προτεραιότητα.

Ρωτήστε ειδικούς του κλάδου ή διαβάστε κριτικές άλλων επαγγελματιών. Εναλλακτικά, συμβουλευτείτε ειδικό ασφάλειας για την καλύτερη επαλήθευση.

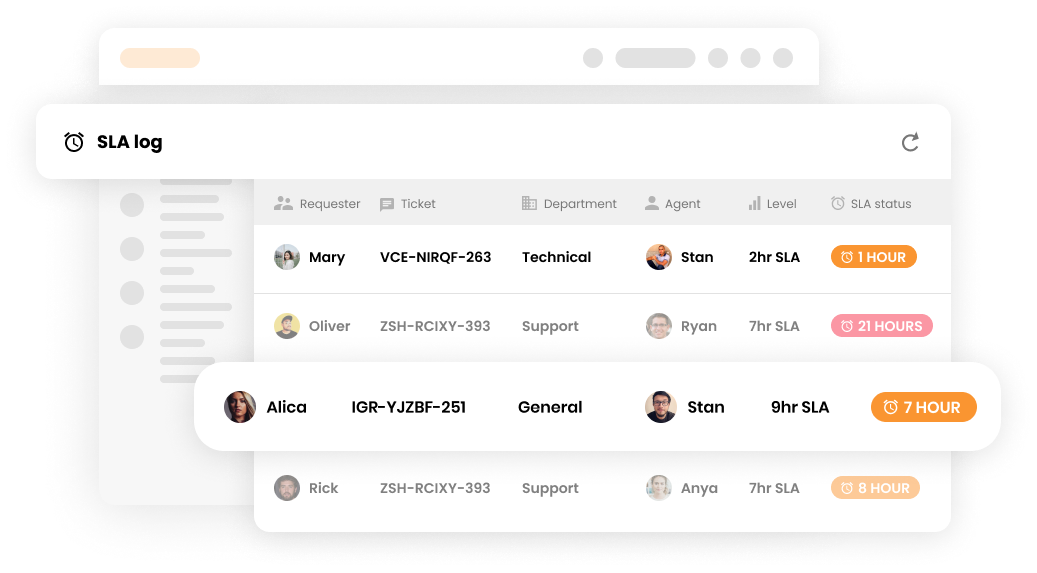

Οι ειδοποιήσεις σε πραγματικό χρόνο βοηθούν στην άμεση ανίχνευση ύποπτης δραστηριότητας και αποτροπή διαρροών.

Έτσι ειδοποιείστε άμεσα για μη εξουσιοδοτημένη πρόσβαση και μπορείτε να αποτρέψετε παραβίαση.

Ελέγξτε αν ο πάροχος λογισμικού κέντρου προσφέρει λειτουργίες ειδοποίησης. Μπορείτε να χρησιμοποιήσετε ξεχωριστό σύστημα, όπως το IFTTT, ή να ζητήσετε από το IT να ρυθμίσει alerts.

Το ανθρώπινο λάθος είναι από τις κύριες αιτίες διαρροών δεδομένων. Η αυτοματοποίηση διαδικασιών βοηθά στη μείωση των κινδύνων.

Με αυτοματισμούς στο κέντρο εξυπηρέτησης , αυξάνετε τις πιθανότητες σωστής και ασφαλούς ολοκλήρωσης εργασιών. Επίσης, οι εργαζόμενοι εστιάζουν σε άλλα βελτιωτικά καθήκοντα.

Εντοπίστε εργασίες που απαιτούν χρόνο από agents και εξετάστε αν μπορούν να αυτοματοποιηθούν. Κάποιες, όπως η εξυπηρέτηση ή οι πωλήσεις, δεν αυτοματοποιούνται πλήρως. Όμως, μπορείτε να αυτοματοποιήσετε υπενθυμίσεις, follow-ups, ραντεβού.

Στο LiveAgent, μπορείτε να αυτοματοποιήσετε δρομολόγηση κλήσεων κατά προτεραιότητα ή να χρησιμοποιήσετε αυτόματη επιστροφή κλήσης . Επίσης, κανόνες αυτοματισμού στο help desk για μεταφορά αιτημάτων, προσθήκη tags, spam ή επίλυση.

Υπάρχουν πολλά αποδεκτά πλαίσια ασφάλειας όπως ISO 27001, NIST 800-53 και COBIT.

Σας επιτρέπει να ακολουθείτε δοκιμασμένες οδηγίες ασφαλείας. Διευκολύνει και τους αξιολογητές να ελέγξουν τη συμμόρφωση.

Προσδιορίστε ποιο πλαίσιο ταιριάζει καλύτερα στην επιχείρησή σας. Χαρτογραφήστε τους ελέγχους ασφαλείας που απαιτούνται και εφαρμόστε τους στο κέντρο σας.

Αν το κέντρο σας λειτουργεί διεθνώς, πρέπει να γνωρίζετε τα διαφορετικά πρότυπα απορρήτου, π.χ. GDPR .

Τα πρότυπα διαφέρουν ανά χώρα, οπότε πρέπει να συμμορφώνεστε ώστε να αποφύγετε κυρώσεις.

Συμβουλευτείτε δικηγόρο ή ειδικό συμμόρφωσης με εμπειρία στα πρότυπα των χωρών που δραστηριοποιείστε. Μην βασίζεστε σε γενικές συμβουλές από το διαδίκτυο καθώς τα πρότυπα αλλάζουν.

Η κρυπτογράφηση end-to-end κρυπτογραφεί τα δεδομένα στην πηγή (αποστολέα) και τα αποκρυπτογραφεί μόνο στον προορισμό (παραλήπτη).

Διασφαλίζει ότι μόνο αποστολέας και παραλήπτης έχουν πρόσβαση, ενώ ενδιάμεσοι δεν μπορούν να διαβάσουν τα δεδομένα.

Επιλέξτε λύση κρυπτογράφησης συμβατή με το λογισμικό κέντρου σας. Ξεκινήστε να κρυπτογραφείτε τις κλήσεις μέσω του κέντρου σας.

Παραμείνετε σύμφωνα με τη λίστα ελέγχου συμμόρφωσης κέντρου κλήσεων. Μάθετε για την ασφάλεια δικτύου, την προστασία δεδομένων, PCI DSS και άλλα!...

Ολοκληρωμένη λίστα ελέγχου απαιτήσεων κέντρου κλήσεων που καλύπτει λογισμικό, διαδίκτυο, εξοπλισμό, τεχνολογία, CRM, χαρακτηριστικά κλήσεων, προσωπικό, συμμόρφω...

Ρυθμίστε το κέντρο κλήσεών σας αποτελεσματικά με τη λίστα ελέγχου που παρέχουμε. Από τους στόχους έως τους δείκτες απόδοσης, λογισμικό έως προσωπικό - όλα όσα χ...

Συγκατάθεση για Cookies

Χρησιμοποιούμε cookies για να βελτιώσουμε την πλοήγησή σας και να αναλύσουμε την επισκεψιμότητά μας. See our privacy policy.